Türk Şirketler Siber Saldırı ve Pandemi Kıskacında

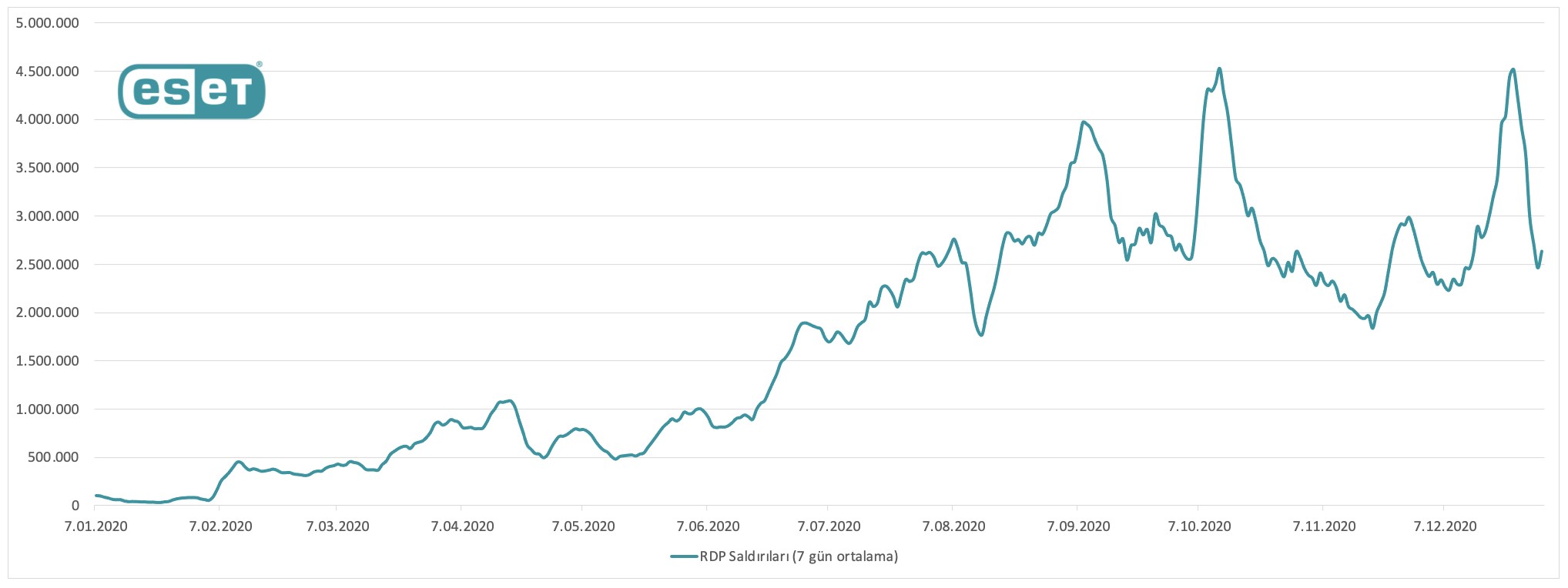

Pandemi nedeni ile konuttan çalışmanın standart haline geldiği 2020 yılında Türk şirketlere yapılan RDP atakları da kademeli olarak harikulâde halde arttı. 2020 yılı içerisinde dünya genelindeki RDP ataklarında yüzde 768 artış olurken, bu oran Türkiye’ye yönelik içeriden yahut dışarıdan gerçekleştirilen akınlar için yüze 571’e ulaştı.

2020 yılı içerisinde pandemi nedeni ile meskenden çalışanların sayısının epey artması, saldırganların uzaktan çalışanların oturum açma bilgilerini hedeflemelerine neden oldu. Meskenden çalışmanın birçok işletme için gereklilik haline gelmesi nedeni ile çalışanlar iş yerlerine uzaktan irtibat ve kurumsal VPN’ler aracılığı ile bağlanmak durumunda kaldılar. Bu durum siber saldırganların işletmelere sızmak için gerçek kullanıcı ismi ve parola bilgilerini ele geçirmeye çalışmalarına yol açtı. Saldırganlar, kullanıcıların oturum açma bilgilerini çeşitli oltalama formülleri ile ele geçirdiler, öteki platformlardan çaldılar yahut kolay olanları brute-force ile iddia ettiler.

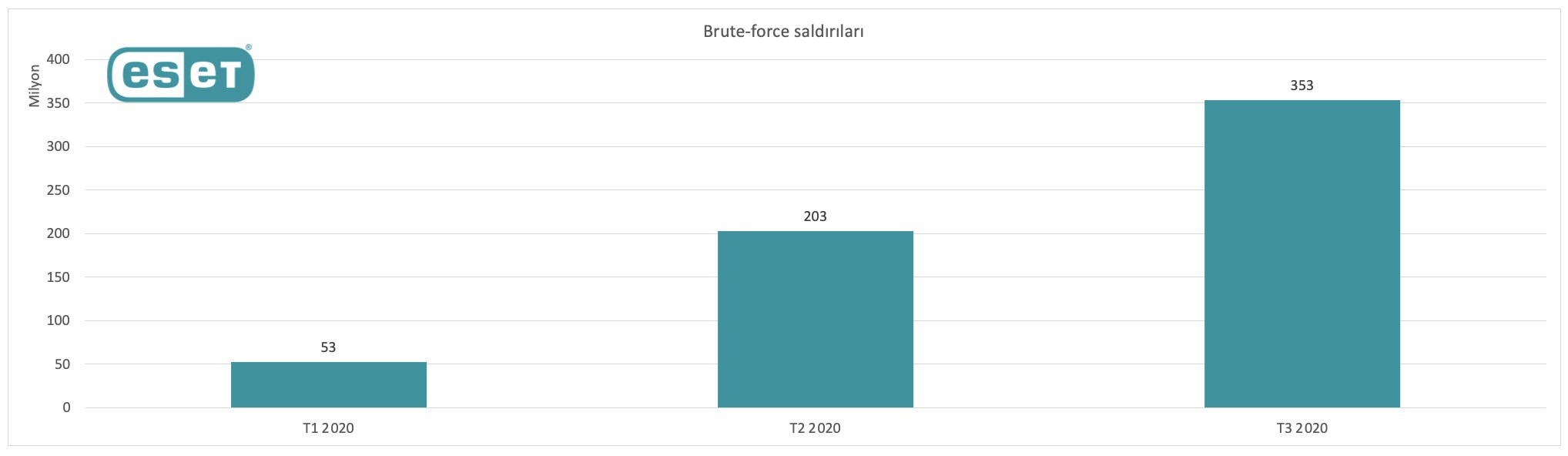

Brute force (kaba kuvvet) saldırısı, hacker’ların bir hesaba erişebilmek için deneme-yanılma yolu kullanmasına deniliyor. Bu taarruz tipi bir web sitesinin art planına erişim sağlamak ve kıymetli bilgileri ele geçirmek gayesiyle parolaların kırılması için kullanılır. Her ölçekten şirket amaç olabiliyor. ESET’in 2020 yılı 4. Çeyrek Tehdit Raporu’na nazaran 2020 yılı içerisinde dünya genelindeki RDP hücumlarında yüzde 768’lik artış gerçekleşti. Bu oran Türkiye’ye yönelik gerçekleştirilen akınlar için yüzde 571. ESET, 2020 yılı içerisinde Türk şirketlere gerçekleştirilen 609 Milyon brute-force saldırısı tespit etti. Bu hücumlarda 14.500 şirket maksat alındı.

RDP taarruzları ekseriyetle şirketlerin iç ağlarına sızarak fidye yazılım saldırısı düzenlemek yahut şirketlerin hassas bilgilerini sızdırmak ve rakip şirketlere pazarlamak maksadı ile kullanılıyor. Bu cins hücumlar ziyanlı yazılımlar yerine doğal metotlarla gerçekleştirildiği için epeyce tesirli oluyorlar. Saldırgan sisteme sızdıktan sonra kendisini yetkilendirerek uç nokta muhafazalarını devre dışı bırakabilir, exception ekleyebilir ve daha sonra ziyanlı yazılımları çalıştırmaya başlayabilir. Sistem üzerinde kripto madencilik yazılımı çalıştırmaktan, fidye zararlıları ile dataları şifreleyerek yedek belgelerini silmeye kadar birçok ziyanlı faaliyet sergileyebilir. Şirket ağı içerisinde aylarca kalarak siber casusluk hedefli bilgi hırsızlığı yapabilir ve bu mühlet içerisinde hiç fark edilmeyebilir.

Çalışanların konutlarındaki görece daha inançsız ve hatta bazen hiç korunmayan ağlarından ve aygıtlardan şirkete bağlanmaları bu tip hücumları çok daha kolay hale getiriyor. Meskenden çalışmanın birçok şirket için standart haline geldiği 2021 yılından başlayarak gelecekte RDP taarruzlarının artarak devam etmesi bekleniyor.

ESET, şirketlerin ve IT departmanlarının bu tip saldırılara karşı alabileceği tedbirler ile ilgili şu tekliflerde bulundu:

- Şirket içindeki, en yetkisiz çalışan dahil, tüm çalışanlara; güç, çok karakterli, karmaşık ve kestirim edilmesi güç parolalar kullanmanın kıymeti her gün hatırlatılmaldır.

- Şirket için kullanılan oturum açma bilgileri asla ve asla öteki platformlarda kullanılmamalıdır.

- Şirket için RDP gerekli değil ise temas kesinlikle kapatılmalı ve engellenmelidir. Gerekli ise yalnızca ve yalnızca muhtaçlığı olan kullanıcılara dikkatlice açılmalıdır.

- E-postalar oltalama ataklarının birinci ayaklarından biridir. Kullanıcılar e-postalarda kullanılan oltalama tekniklerine karşı sıklıkla bilinçlendirilmelidir.

- Mümkün olduğunca bu e-postaların gelen kutularına ulaşmasını engellemek için spam filtresi standartları yükseltilmeli ve sıfır-gün tehditlerine karşı tedbir alınmalıdır.

- Dışarıya açık uygulama ve yazılımları çok faktörlü kimlik doğrulama ile korumak saldırganların RDP ataklarını kolaylıkla düzenlemelerinin önüne geçecektir.

- Kullanılan işletim sistemi, tüm yazılım ve donanımların en yeni güvenlik güncellemelerine ve firmware’lere sahip olduğundan emin olunmalıdır. Şirket dışında güvenilmeyen ağlar içerisinde çalışmak zorunda olan kullanıcılarımızın aygıtlarında uzaktan yönetilebilen bir güvenlik duvarına sahip uç nokta tahlili her zamankinden daha kıymetli.

- Muteber bir EDR tahlili ile uç nokta güvenlik yazılımının fark edemeyeceği, ziyanlı yazılım kullanılmayan, yalnızca klâsik Microsoft yahut Linux araçlarının kullanıldığı hücumları izleyebilir, denetim altında tutabilir ve engellenebilir.

Kaynak: Technopat